Команды кибербезопасности все чаще хотят выходить за рамки рассмотрения угроз и уязвимостей в отдельности. Речь идет не только о том, что может пойти не так (уязвимости) или кто может атаковать (угрозы), но и о том, где они пересекаются в вашей реальной среде, создавая реальную, эксплуатируемую подверженность.

Какие подверженности действительно важны? Могут ли злоумышленники их использовать? Эффективна ли наша защита?

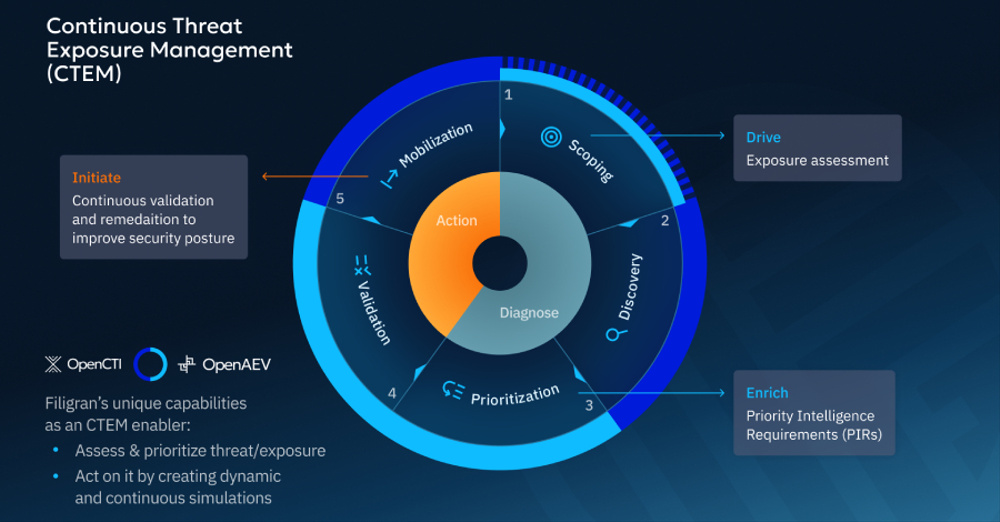

Непрерывная подверженность угрозам

thehackernews.com

CTEM in Practice: Prioritization, Validation, and Outcomes That Matter