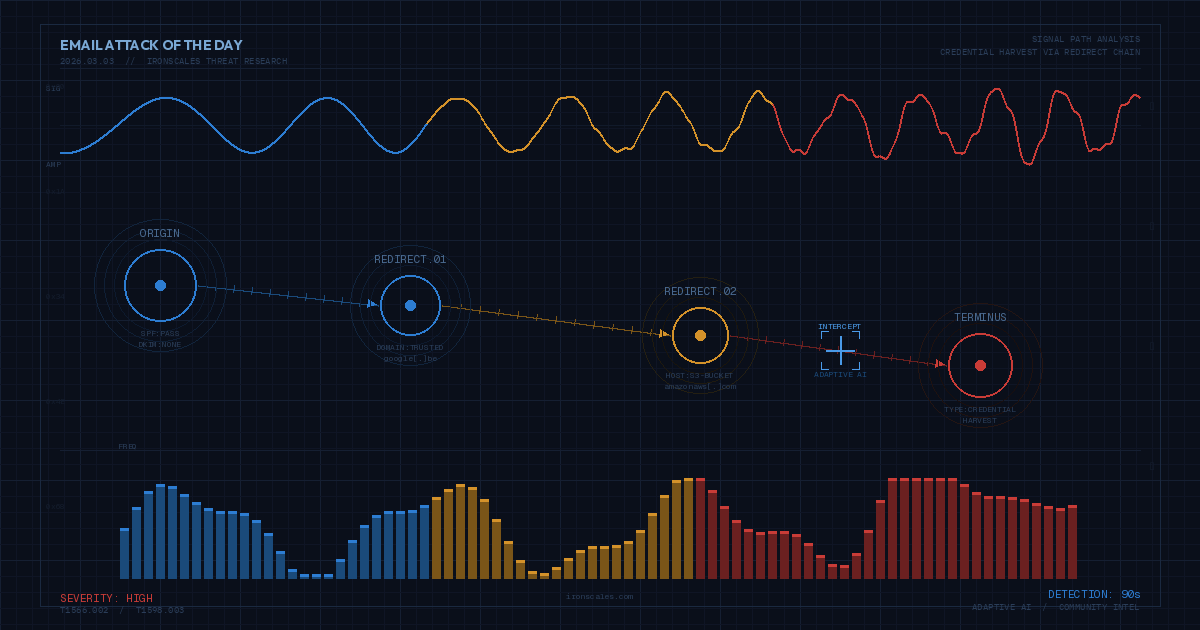

Фишинговое письмо, замаскированное под уведомление DocuSign, обманом заставило получателей перейти по вредоносной ссылке. Эта ссылка использовала цепочку перенаправлений, начиная с Google Maps и ведя к странице сбора учетных данных, размещенной на Amazon S3. Письмо убедительно имитировало DocuSign, используя знакомый брендинг и кнопку "Просмотреть и подписать". Цепочка перенаправлений обходила стандартные сканеры URL, делая вредоносный пункт назначения безопасным. Проверки аутентификации электронной почты, включая SPF и DMARC, не смогли выявить атаку. Злоумышленники также включили реалистичные нижние колонтитулы юридических фирм, чтобы повысить легитимность письма и укрепить доверие. Конечной целью было похищение учетных данных для входа в Microsoft 365 через убедительную фишинговую страницу. Адаптивный ИИ IRONSCALES обнаружил атаку на основе поведенческих несоответствий между инфраструктурой отправителя и заявленной идентичностью DocuSign. ИИ выявил угрозу в течение 90 секунд, поместив письмо в карантин до того, как произошли какие-либо клики. Инцидент подчеркивает уязвимость традиционной безопасности электронной почты, которая полагается исключительно на репутацию URL первого перехода.

securityboulevard.com

The DocuSign Email That Wasn’t – A Three-Redirect Credential Harvest