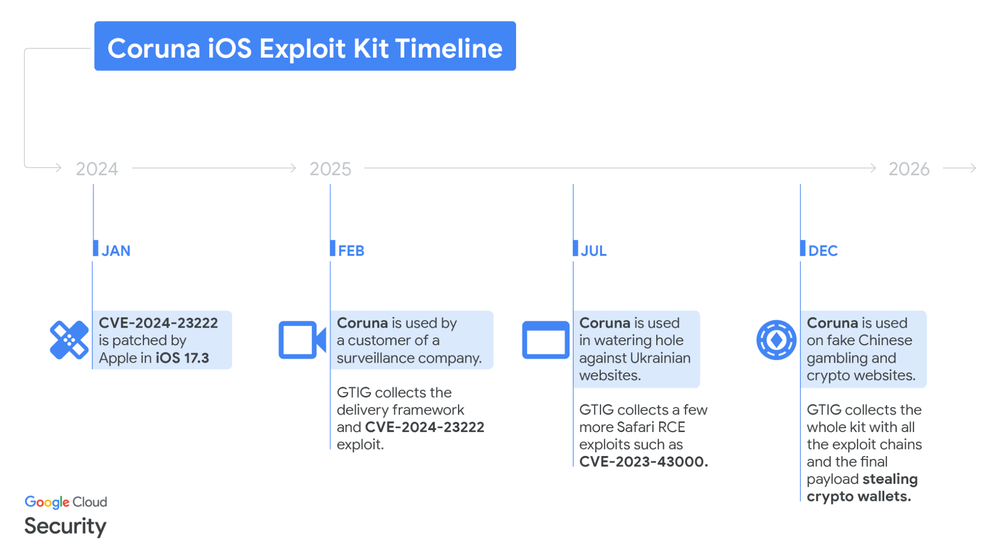

구글 위협 인텔리전스 그룹(GTIG)은 iOS 기기를 대상으로 하는 "코루나" 익스플로잇 킷을 발견했습니다. 이 킷은 iOS 버전 13.0부터 17.2.1까지 영향을 미치는 23개의 익스플로잇으로 구성되었으며, 정교한 기술을 사용했습니다. 2025년에 처음 관찰된 이 킷은 감시 벤더, 의심되는 러시아 그룹, 그리고 마지막으로 금전적 동기를 가진 중국 그룹에 의해 사용되었습니다. 이러한 확산은 제로데이 익스플로잇에 대한 활발한 시장이 존재함을 시사합니다. 이 킷은 JavaScript 프레임워크를 사용하여 기기를 지문 인식하고 WebKit RCE를 포함한 적절한 익스플로잇을 로드합니다. 이러한 익스플로잇에는 CVE-2024-23222, CVE-2022-48503, CVE-2023-43000이 포함됩니다. 코루나 킷은 또한 완화 기능을 우회하는 모듈을 포함하고 있습니다. 최종 페이로드는 PlasmaLoader라는 스테이저로, powerd에 주입되어 금융 데이터를 훔칩니다. 이 페이로드는 암호화폐 지갑을 대상으로 데이터를 유출하고 추가 모듈을 다운로드합니다. 이러한 모듈은 중국어 로그 항목에서 나타나듯이 다양한 암호화폐 애플리케이션에서 정보를 훔치는 데 중점을 둡니다. 아이폰 사용자는 기기를 업데이트하거나 잠금 모드를 활성화할 것을 권장합니다.

cloud.google.com

Coruna: The Mysterious Journey of a Powerful iOS Exploit Kit